Berita11.com— Di tengah pesatnya transformasi digital, keamanan siber menjadi isu krusial yang tak bisa diabaikan. Dua dari banyak ancaman serius yang kerap menyerang sistem daring adalah SQL Injection dan Distributed Denial of Service (DDoS). Keduanya dapat melumpuhkan layanan daring, mencuri data penting, hingga merusak reputasi lembaga dan perusahaan.

Apa Itu SQL Injection?

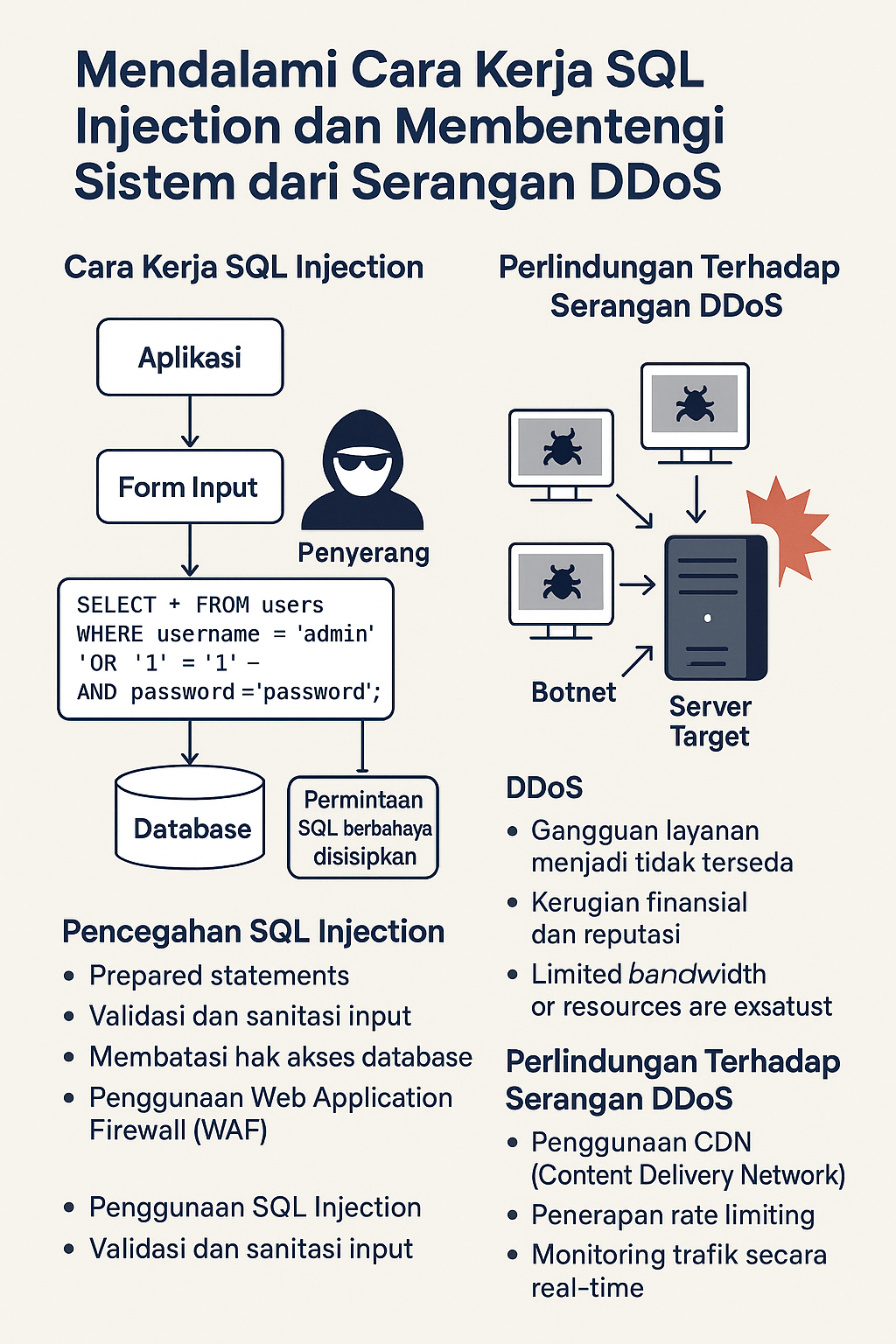

SQL Injection adalah salah satu teknik serangan paling klasik namun masih efektif dalam membobol sistem basis data. Serangan ini terjadi ketika pelaku memasukkan perintah SQL berbahaya melalui formulir input aplikasi web (seperti kolom login, pencarian, atau komentar).

Bagaimana SQL Injection Bekerja?

Aplikasi web yang tidak menyaring input pengguna dengan baik akan langsung menyalurkan data tersebut ke perintah SQL di database.

Penyerang memanfaatkan celah ini dengan menginput kode SQL tambahan, seperti: ‘ OR ‘1’=’1

Jika berhasil, perintah ini bisa memaksa sistem mengabaikan autentikasi dan menampilkan seluruh isi database.

Contoh Skenario Nyata:

Sebuah situs e-commerce tidak menyaring input kolom pencarian produk. Penyerang memasukkan kode berbahaya untuk membaca tabel user dan mencuri informasi login pelanggan.

Cara Mencegah SQL Injection

Untuk membentengi sistem dari SQL Injection, berikut langkah-langkah yang bisa dilakukan:

- Gunakan Prepared Statements (Pernyataan Terparametrisasi): Hindari membangun query SQL dengan menggabungkan string dari input pengguna.

- Validasi dan Sanitasi Input: Selalu saring dan batasi jenis karakter yang bisa dimasukkan pengguna.

- Batasi Hak Akses Database: Jangan berikan hak akses penuh ke setiap akun aplikasi.

- Gunakan Web Application Firewall (WAF): WAF dapat mendeteksi dan memblokir pola serangan SQL Injection.

Mengenal Serangan DDoS

Berbeda dengan SQL Injection yang bersifat mencuri atau merusak data, serangan DDoS bertujuan melumpuhkan layanan dengan membanjiri server target menggunakan lalu lintas internet dalam jumlah besar dan serentak.

Bagaimana DDoS Bekerja?

Pelaku menggunakan banyak perangkat (disebut “botnet”) yang telah terinfeksi malware.

Semua perangkat ini mengirim permintaan ke satu server secara bersamaan.

Akibatnya, server tidak sanggup memproses permintaan dan akhirnya crash atau tidak merespons.

Dampaknya:

- Layanan tidak bisa diakses pengguna.

- Kerugian finansial, terutama untuk layanan digital berbasis transaksi.

- Gangguan reputasi yang bisa berdampak jangka panjang.

Strategi Menangkal Serangan DDoS

Berikut beberapa langkah pertahanan terhadap serangan DDoS:

- Gunakan CDN (Content Delivery Network): CDN mendistribusikan permintaan ke beberapa server terdekat, mengurangi beban pada server utama.

- Penerapan Rate Limiting: Batasi jumlah permintaan yang bisa dilakukan oleh satu IP dalam waktu tertentu.

- Monitoring Trafik Real-Time: Gunakan tools untuk mengawasi lonjakan trafik mencurigakan.

- Gunakan Anti-DDoS Service: Banyak penyedia layanan cloud (seperti Cloudflare, AWS Shield) menawarkan perlindungan khusus untuk DDoS.

- Perkuat Infrastruktur: Gunakan arsitektur yang skalabel secara horizontal agar sistem mampu menahan beban yang tinggi.

Di era digital ini, serangan siber bukan lagi perkara “jika terjadi”, melainkan “kapan akan terjadi”. Kombinasi teknik pertahanan yang solid, audit keamanan berkala, serta edukasi tim IT menjadi kunci utama untuk menjaga integritas sistem dan data. SQL Injection dan DDoS hanyalah dua dari banyak bentuk ancaman—dan memahami cara kerjanya adalah langkah awal untuk membentengi sistem dari gangguan yang lebih besar.

Jangan tunggu sistem Anda menjadi korban. Perkuat keamanan dari sekarang. [B-19]

Follow informasi Berita11.com di Google News